Gara-Gara Kerentanan Zero-day, Hacker Bisa Ambil Alih Komputer lewat Microsoft Word

JAKARTA, iNews.id - Kerentanan zero-day di Microsoft Office berpotensi memungkinkan hacker mengendalikan komputer Anda. Kerentanan dapat dieksploitasi bahkan jika Anda tidak benar-benar membuka file yang terinfeksi.

Meskipun perbaikan resmi masih ditunggu, Microsoft telah merilis solusi untuk eksploitasi ini. Jadi, jika Anda sering menggunakan Microsoft Office, pastikan untuk memeriksanya.

Kerentanan telah dijuluki Follina oleh salah satu peneliti yang pertama kali menyelidikinya, Kevin Beaumont. Ini pertama kali terungkap pada 27 Mei melalui tweet oleh nao_sec, meskipun Microsoft diduga pertama kali mendengarnya pada awal April.

Meskipun belum ada tambalan yang dirilis untuk itu, solusi Microsoft melibatkan penonaktifan Alat Diagnostik Dukungan Microsoft (MSDT), yang merupakan cara eksploitasi masuk ke komputer yang diserang, sebagaimana dikutip dari Digital Trends.

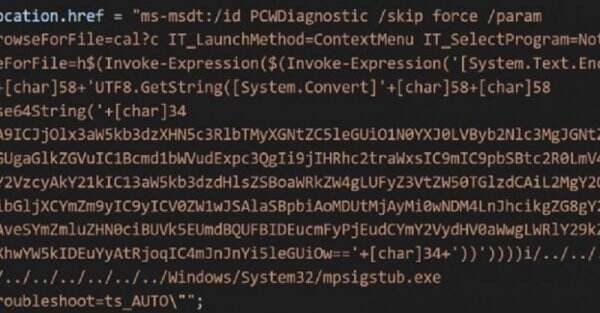

Eksploitasi ini terutama memengaruhi file .rtf, tetapi file MS Word lainnya juga dapat terpengaruh. Sebuah fitur di MS Word yang disebut Templates memungkinkan program untuk memuat dan mengeksekusi kode dari sumber eksternal.

Follina mengandalkan ini untuk masuk ke komputer dan kemudian menjalankan serangkaian perintah yang membuka MSDT. Dalam keadaan biasa, MSDT adalah alat aman yang digunakan Microsoft untuk men-debug berbagai masalah bagi pengguna Windows. Sayangnya, dalam hal ini, dia juga memberikan akses jarak jauh ke komputer Anda, yang membantu eksploit mengendalikannya.

Dalam kasus file .rtf, eksploitasi dapat berjalan bahkan jika Anda tidak membuka file tersebut. Selama Anda melihatnya di File Explorer, Follina dapat dieksekusi. Setelah penyerang mendapatkan kendali atas komputer Anda melalui MSDT, terserah mereka sejauh apa yang ingin mereka lakukan. Mereka mungkin mengunduh perangkat lunak berbahaya, membocorkan file, dan melakukan hampir semua hal lainnya.

Beaumont telah membagikan banyak contoh bagaimana Follina telah dieksploitasi dan ditemukan di berbagai file. Eksploitasi digunakan untuk pemerasan keuangan, antara lain. Tak perlu dikatakan Anda tidak menginginkan ini di komputer Anda.